最新文章LATEST ARTICLE

各大论坛和社区里也看见不少小伙伴在寻找一份完整的Linux资料,,为此咱这里帮助大家统一做一次大整理和大归类,这也算是划重点了...

今天分享一篇哔哩哔哩的视频云网络研发实习生的面经。 本篇面经偏向对计算机网络、算法、go语言的考察。 面试部门:视频云技术...

书中自有黄金屋,书中自有颜如玉。很多人学习一门技术都会看大量的书籍,经常也有朋友询问:零基础刚入门,应该看哪些书?应该怎...

对各位知友的评论做了以下总结: 1、从业人才比例机极其失衡 这点在应届生上尤为明显,很多学生愿意从事渗透测试、漏洞研究...

前言 前段时间跟一位华为大佬学习,收获了一份《web安全学习笔记》,正好最近没分享网安的干货了,这次免费分享给大家看看。笔记...

在当前技术迅速发展的时代,无论是软件开发、运维、测试、网络工程师、DBA、产品管理、项目管理、安全渗透还是架构设计等岗位,都...

—1— 学习网络安全如何助力高薪? 信息时代网络空间已成为陆、海、空、天之外人类活动的“第五空间”,维护好网络空间安全最...

昨天刷到评论区,有人问了一个问题:想学计算机,如何选电脑配置? 一、购机前的必备小知识. 1、专业/行业电脑需求分析. ...

近几年,在以K8S为代表的容器技术和Jenkins高速发展的情况下,微服务架构下的持续集成和持续交付需求也渴望着更加灵活的解决方案,而...

下面是一名运维人员求职数十家公司总结的运维面试题,纯纯的福利! 最新 运维面试运维面试集锦涵盖了总计1000+道面试题, 都掌...

郑重声明:摸鱼有风险,辞退我不管。 现在使用VsCode编码的人越来越多,凭借着免费、开源、轻量、跨平台的特点收货了一大批忠实粉...

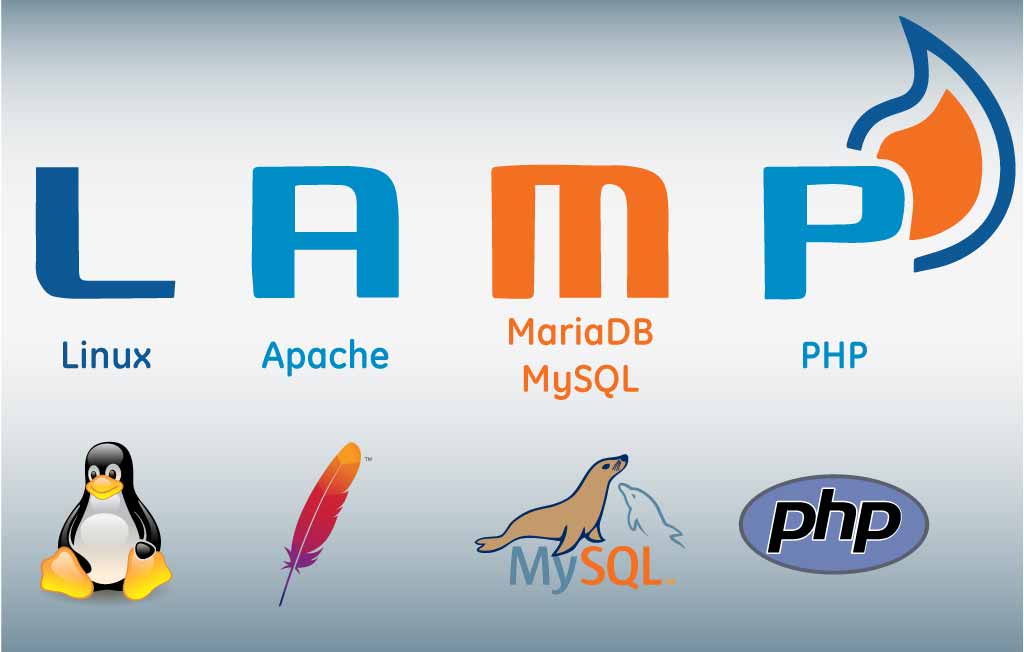

出于对Linux操作系统的兴趣,以及对底层知识的强烈欲望,因此整理了这篇文章。本文也可以作为检验基础知识的指标,另外文章涵盖了...

在当今数字化时代,云计算和边缘计算作为两大重要的计算范式,正在推动着信息技术的快速发展。云计算和边缘计算代表了不同的数据...

众所周知,为了保护网络及国家安全,国家增强了对网络安全人才培养与建设的投入力度。 网络安全相关职位的薪资待遇颇为丰厚...

从网络上搜集整理了200多张信息安全技术导图,文末有免费领取方式。 由于篇幅限制,不能全部展示出来,所有导图已经准备...

简介 Go 是一个快速增长的开源编程语言,用于构建简单、快速和可靠的软件。点这里看有哪些大公司在使用Go语言来构建他们的服务。...

最近很多小伙伴找我要一些 Linux 基础资料,于是我翻箱倒柜,把这份 Linux 核心笔记找了出来,网传是华为大佬整理的,含金量非常高,...

有读者反馈说面试考到了原题,推荐你看! 近两年,很多小伙伴都会选择go作为主语言参加招聘,然而市面上有关的资料零零散散,质...

适合小白学习Go语言的免费学训练营来啦!本次训练营将基于【Go语言微服务开发入门】进行3天的全方位实例教学! 为什么转型Go工程师?...

Github 作为程序员的自留地,上面有很多神奇的项目,955.WLB 就是其中很有趣的一个。 这里的 955 指的是工作作息时间,早九晚五,每周...