最新文章LATEST ARTICLE

前言 新手在做写代码的时候容易卡壳,尤其当接触的函数以及其他知识比较多的时候,经常会看完需求之后不知道自己该用什么方法来...

ℹ️ 本文基于 Go 1.13。 符号表是由编译器生成和维护的,保存了与程序相关的信息,如函数和全局变量。理解符号表能帮助我们更...

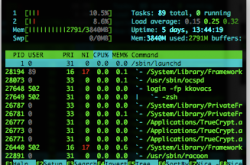

总结归纳运维工作中的监控内容。 监控目标 明白监控的重要性以及使用监控要实现的业务目标 通常包括以下三点: 对目标系统...

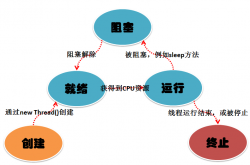

在传统的 Unix 模型中,当一个进程需要由另一个实体执行某件事时,该进程派生(fork)一个子进程,让子进程去进行处理。Unix 下的大...

前言:从事运维,遇到过各式各样的问题,数据丢失,网站挂马,误删数据库文件,黑客攻击等各类问题。 今天简单整理一下,分享给...

很多人对于网络安全从业人员可以考哪些证书还是存在很多疑问,今天为大家整理了一下,目前关于网络安全认证证书大致可以分为如下...

在这个自动化时代,我们有很多重复无聊的工作要做。想想这些你不再需要一次又一次地做的无聊的事情,让它自动化,让你的生活更轻...

ℹ️ 本文基于 Go 1.13 ,原文及译者信息在文末。 符号表是由编译器生成和维护的,保存了与程序相关的信息,如函数和全局变量。...

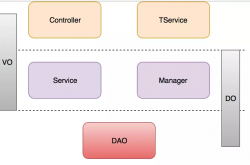

1、背景 说起应用分层,大部分人都会认为这个不是很简单嘛 就controller,service, mapper三层。看起来简单,很多人其实并没有把他们职责...

前言 今天把最近的一个应用做好了,测试了一下运行没有问题,剩下的就是检验一下结果如何.从光谱到Lab值通常使用matlab中的roo2lab(),不...

自己的小网站跑在阿里云的 ECS 上面, 偶尔也去分析分析自己网站服务器日志,看看网站的访问量。看看有没有黑阔搞破坏!于是收集,整...

一、根据PID过滤进程所有信息 #! /bin/bash# Function: 根据用户输入的PID,过滤出该PID所有的信息read -p "请输入要查询的PID: " Pn=...

出于对Linux操作系统的兴趣,以及对底层知识的强烈欲望,因此整理了这篇文章。本文也可以作为检验基础知识的指标,另外文章涵盖了...

提示:以下是本篇文章正文内容,下面案例可供参考 一、SSRF是什么? SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者...

ℹ️ 本文基于 Go 1.13。 符号表是由编译器生成和维护的,保存了与程序相关的信息,如函数和全局变量。理解符号表能帮助我们更...

什么是架构 我想这个问题,十个人回答得有十一个答案,因为另外的那一个是大家妥协的结果。哈哈,我理解,架构就是骨架,如下图...

Redis简介 Redis 是 C 语言开发的一个开源高性能键值对的内存数据库,可以用来做数据库、缓存、消息中间件等场景,是一种 NoSQL(not-o...

有人说,历史就像任人打扮的小姑娘,每次表演都唱同样的歌。网络安全也不能免俗,红队工具似乎总是能逃避检测,给蓝队制造麻烦。...

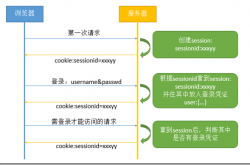

http 是无状态的,即我们的一次请求结束后,下一次请求,服务端他并不知道是哪个用户发来的。 我们在业务开发中通常是不需要关注...

一、简介 1 认识 Rsync(remote synchronize)是一个远程数据同步工具,可通过LAN/WAN快速同步多台主机间的文件。Rsync使用所谓的“Rsync算...