最新文章LATEST ARTICLE

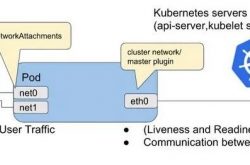

在 Kubernetes中,网络是非常重要的一个领域。Kubernetes 本身不提供网络解决方案,但是提供了 CN I规范。这些规范被许多 CNI 插件(例如 We...

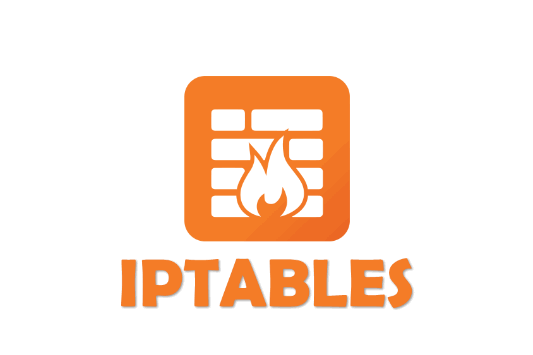

从事运维三年半,遇到过各式各样的问题,数据丢失,网站挂马,误删数据库文件,黑客攻击等各类问题。 今天简单整理一下,分享给...

我们每个程序员或许都有一个梦,那就是成为大牛,我们或许都沉浸在各种框架中,以为框架就是一切,以为应用层才是最重要的,你错...

不管你是从事开发还是运维工作,都要懂Linux基本命令,Linux命令是Linux系统正常运行的核心。 但是Linux命令那么多,都要学习吗? 当...

本文包含以下思维导图: ● 网络安全绪论 ● 扫描与防御技术 ● 网络监听及防御技术 ● 口令破解及防御技术 ● 欺骗攻击及...

这是一个很有趣的事情。由于流量突增临时扩充多个node部署服务,但遇到一个问题全量接口调用失败总是返回无关的返回结果。简单说在...

社会工程学,简称社工,是一门欺骗的艺术,也是网络安全中不可或缺的一部分,不懂社工的人,以为社工是诈骗,懂社工的人才明白它...

在 Kubernetes中,网络是非常重要的一个领域。Kubernetes 本身不提供网络解决方案,但是提供了 CN I规范。这些规范被许多 CNI 插件(例如 We...

Prometheus是一款开源的业务监控软件,可以看作是Google内部监控系统 Borgmon 的一个(非官方)实现。 本文会介绍我近期使用Prometheus构建...

今天给大家分享一份 杰哥 亲笔撰写的内部《 Redis 笔记》,这份笔记共4章88页,对 Redis 的相关知识做了系统全面的介绍,还是PDF版本,...

越来越多的朋友开始了解网络安全,但是不知道从哪里下手,网上的资源也很散乱,没有头绪,经常做无用功。今天给大家整理了一份网...

一、文件和目录 1. cd命令 (它用于切换当前目录,它的参数是要切换到的目录的路径,可以是绝对路径,也可以是相对路径) cd ...

代理是网络中的一项重要的功能,其功能就是代理网络用户去取得网络信息。形象的说:它是网络信息的中转站,对于客户端来说,代理...

文章转自:Linux迷,侵删 了解这些常见的黑客技术,如网络钓鱼、DDoS、点击劫持等,可以为您的人身安全派上用场。以下是你应该知道...

现在越来越多的业务都依赖于互联网,例如说网上银行、网络购物、网游等,人们在享受便利的同时,也存在一部分恶意攻击者,想方设...

如果在服务器上运行关键任务,那么监控和通知管理员磁盘使用情况很重要。本文介绍编写一个脚本来自动监控并在达到阈值时将报告发...

在本文中,我们将介绍市场上可用的十大最佳漏洞扫描工具。 OpenVASTripwire IP360NessusComodo HackerProofNexpose communityVulnerability Manager PlusNiktoW...

人们对网络安全工程师的有哪些误会? “你们搞安全的盗个微信号/ QQ号应该很简单吧?” 说起来,我们经常说安全、安全,网络安...

在看高性能MySQL第3版(4.1.7节)时,作者建议当存储IPv4地址时,应该使用32位的无符号整数(UNSIGNED INT)来存储IP地址,而不是使用字符串...

本文简要记录发现服务器被入侵挖矿的过程,同时分析木马的痕迹和信息,最后给出解决方法。 服务器被入侵挖矿过程 事情经过 ...